当前,“线上”网络和“线下”生活正在深度融合,虚拟网络世界和现实社会生活相互交织。人们在互联网上变成了“透明人”,个人的一举一动都被互联网“记录在案”,试想一下如果这些信息被非法使用,是不是很恐怖?

另外,网络在金融、交通、通信、军事等各个领域的作用越来越重要,已成为一个国家正常运转的“神经系统”。

在前几期IPv6专题文章(参见文末相关阅读)中,我们知道国家正在大力推动IPv6网络的部署,其中有一个很重要的出发点,就是希望借助IPv6在安全性上的改进,促进网络空间的安全治理,扭转当前网络安全的严峻形势。

IPv6在技术上有哪些改进?

IPv6作为下一代互联网的关键性技术,正逐步取代IPv4成为支撑互联网运转的核心协议,IPv6重点解决了IPv4两方面的问题。

地址空间问题

与IPv4相比,IPv6把IP地址数量从2的32次方扩展到了2的128次方,足以满足任何未来可预计的地址空间分配。这正是IPv6被选作新一代网络承载协议并逐渐商用部署的根本驱动力。

网络安全问题

IPv4因为地址资源有限,在很多时候一个公网地址需要通过地址翻译(NAT)方式被多台主机共用。因此也就破坏了端到端通信的透明性,为网络安全事件的溯源带来了困难。IPv6地址资源丰富,可采用逐级、层次化的结构进行地址分配,为每个责任体分配一个独一无二的IPv6地址,使得追踪定位,查询溯源得到了很大的改善。可以说,IPv6技术是实施网络空间安全治理的基础性技术。

IPv6在安全性上有哪些提高?

1.可溯源和防攻击

IPv6的地址空间巨大,理论上不会再有IPv6地址短缺困境,也不需要广泛使用NAT设备节省IPv6公网地址。IPv6终端之间可以直接建立点到点的连接,无需地址转换,因此IPv6地址非常容易溯源。

IPv6地址分为64位的网络前缀和64位的接口地址。一个64位的前缀地址支持64位的主机数量,攻击者无法扫描一个IPv6网段内所有可能的主机。假设攻击者以每秒扫描100万个主机的速度扫描,大约50万年左右才能遍历一个64位前缀内所有的主机地址。64位的主机地址使得网络扫描的难度和代价都大大增加,从而进一步防范了攻击。

2.支持IPSec安全加密机制

IPv6协议中默认集成了IPSec安全功能,通过扩展认证报头(AH)和封装安全载荷报头(ESP)实现加密和验证功能。

AH协议实现数据完整性和数据源身份认证功能,ESP在上述功能基础上增加安全加密功能。集成了IPSec的IPv6协议真正实现了端到端的安全,中间转发设备只需要对带有IPSec扩展包头的报文进行普通转发,而不对IPSec扩展包头进行处理,大大减轻转发压力。

3.NDP和SEND的安全增强

在IPv6协议中,采用邻居发现协议(NDP)取代现有IPv4中的ARP及部分ICMP控制功能。NDP协议通过在节点之间交换ICMPv6信息报文和差错报文实现链路层地址及路由发现、地址自动配置等功能,并且通过维护邻居可达状态来加强通信的健壮性。

NDP协议独立于传输介质,可以更方便地进行功能扩展。现有的IPv6协议层加密认证机制可以实现对NDP协议的保护。IPv6的安全邻居发现协议(SEND)协议是NDP的一个安全扩展,SEND的目的是提供一种备用机制,通过独立于IPSec的另一种加密方式保护NDP,保证了传输的安全性。

4.真实源地址验证体系

真实源IPv6地址验证体系结构(SAVA)分为接入网(Access Network)、区域内(Intra-AS)和区域间(Inter-AS)源地址验证三个层次,从主机IP 地址、IP 地址前缀和自治域三个粒度构成多重监控防御体系。该体系不但可以有效阻止仿冒源地址类攻击,还能够通过监控流量来实现基于真实源地址的计费和网管。

因此,IPv6不止IP地址接近无限,还在网络安全性方面更胜一筹。

IPv6依然存在风险?

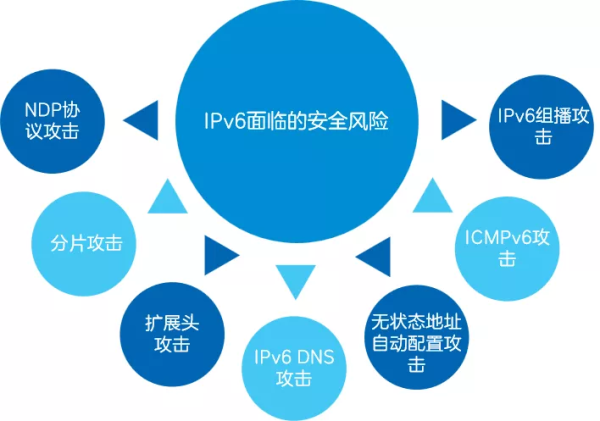

与IPv4相比,IPv6在安全性方面进行了预先设计和充分考虑,但仍然存在一些难以解决的安全风险。

- IPv6作为网络层协议,并不能解决所有的网络安全问题。其他功能层(如由于应用层漏洞)所引发的攻击,IPv6本身并不能解决。

- IPv6仍然沿袭了部分IPv4存在的安全风险,在IPv4与IPv6实施的双栈配置等过渡期机制也可能引入安全风险。

- 网络中也会出现一些专门针对IPv6协议形成的新安全风险。

继承自IPv4的安全威胁

1.IPv6中协议和报文结构虽有变化,但一些存在于IPv4网络中的攻击类型仍然存在。

2.过渡机制存在的安全风险

当前我国IPv6规模部署工作呈现加速发展态势,在从IPv4向IPv6过渡的过程中,“双栈”、“隧道”、“翻译”是三种采用的方案,均可能引入新的安全威胁。

双栈机制安全风险

IPv4/IPv6双栈技术是指在网络节点上同时运行IPv4和IPv6两种协议,在IP网络中形成逻辑上相互独立的两张网络:IPv4网络和IPv6网络。

- 过渡期间同时运行着IPv4、IPv6两个逻辑网络,增加了设备及系统的暴露面,也意味着防火墙、安全网关等防护设备需同时配置双栈策略,导致策略管理复杂度加倍,防护被穿透的机会加倍。

- 在IPv4网络中,部分操作系统缺省启动了IPv6自动地址配置功能,使得IPv4网络中存在隐蔽的IPv6通道,但由于该IPv6通道并没有进行防护配置,攻击者可能利用IPv6通道实施攻击。

- 双栈系统同时运行IPv4协议、IPv6协议,会增加网络节点协议处理复杂性和数据转发负担,导致网络节点的故障率增加。

隧道机制安全风险

一些隧道机制对任何来源的数据包只进行简单的封装和解封,所以各种隧道机制的引入,为网络环境增添了安全隐患。

- 不对IPv4和IPv6地址的关系做检查。攻击者利用隧道机制,可将IPv6报文封装成IPv4报文进行传输,由于IPv4网络无法验证源地址的真实性,攻击者可以伪造隧道报文注入到目的网络中。

- 不对隧道封装的内容进行检查,通过隧道封装攻击报文。对于以隧道形式传输的IPv6流量,很多网络设备直接转发或者只做简单的检查。攻击者可以配置IPv4 over IPv6,将IPv4流量封装在IPv6报文中,导致原来IPv4网络的攻击流量经由IPv6的“掩护”后穿越防护造成威胁。

翻译机制安全风险

翻译机制(即协议转换)通过IPv6与IPv4的网络地址与协议转换,实现了IPv6网络与IPv4网络的双向互访。翻译设备作为IPv6网络与IPv4网路的互连节点,易成为安全瓶颈,一旦被攻击可能导致网络瘫痪。

IPv6特有的安全威胁

IPv6报文结构中引入的新字段(如流标签、RH0、路由头等)、IPv6协议族中引入的新协议(如NDP邻居发现协议等)可能存在漏洞,被用于发起嗅探、DoS等攻击。

IPv6新的应用也可能带来安全风险。IPv6使用IPSec,使得防火墙过滤变得困难,防火墙需要解析隧道信息。如果使用ESP加密,三层以上的信息都是不可见的,控制难度大大增加,需要安全设备能够识别出攻击报文新方法和措施。

写在最后

IPv6并不能解决所有的网络安全问题。

但是因为IPv6协议提供可靠的地址验证与溯源机制,可以在上述攻击发生后及时溯源处置,实现高效的信息安全治理。

拥有网络安全意识是保证网络安全的前提,因此在IPv6部署时就需要树立良好的安全防范意识。部署时充分利用IPv6自身的安全特性的同时,设定合理的安全部署策略。

IPv6是革命性的,IPv6允许我们为未来无处不在的万物互联做好准备。但是,同其他的技术创新一样,我们也需要从安全的角度认真关注IPv6。